Peneliti merekayasa Find My milik

Sebuah tim peneliti keamanan berhasil meretas protokol Find My untuk menguji keamanan dan privasinya, dan mereka telah membuat aplikasi sumber terbuka yang memungkinkan pengguna membuat "AirTags" mereka sendiri.

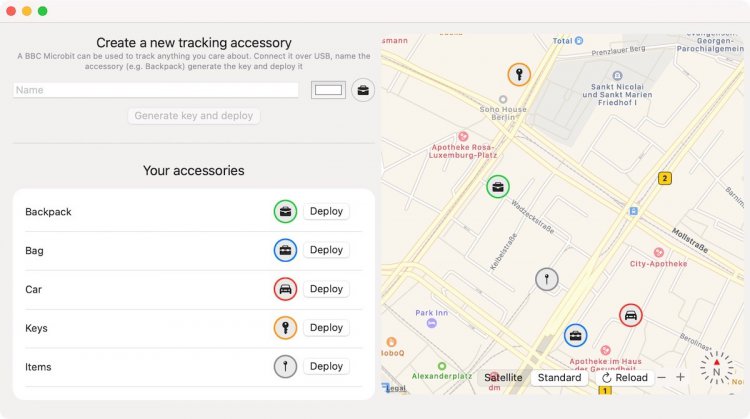

Aplikasi, yang disebut OpenHaystack, adalah kerangka kerja untuk melacak perangkat Bluetooth menggunakan sistem Find My yang dikembangkan oleh para peneliti dari Secure Mobile Networking Lab di Technical University of Darmstadt. Ini sebenarnya memanfaatkan jaringan perangkat , seperti iPhone, untuk memungkinkan pengguna melacak produk non- secara offline.

"Yang Anda butuhkan hanyalah Mac dan BBC micro: bit atau perangkat berkemampuan Bluetooth lainnya.

Dengan menggunakan aplikasi ini, Kalian dapat melacak tag mikro: bit Kalian di mana saja di bumi tanpa jangkauan seluler," tulis pembuatnya. "IPhone di Sekitar akan menemukan tag Kalian dan mengunggah lokasinya ke server ketika mereka memiliki koneksi jaringan."

Seperti pelacakan offline milik , OpenHaystack bekerja dengan mengatur suar untuk mengirimkan sinyal Bluetooth tertentu. Perangkat iPhone terdekat menerima sinyal ini, asumsikan bahwa suar hilang, dan mengirim data geolokasi mereka ke Applen melalui enkripsi ujung-ke-ujung. OpenHaystack kemudian mengunduh dan mendekripsi laporan ini dan mengirimkannya ke kerangka kerja Mac.

Pengguna dapat membuat tag pelacakan Bluetooth mereka sendiri menggunakan sistem, termasuk dari dongle Bluetooth dan perangkat lain. Dari sana, mereka dapat melihat lokasi terbaru tag di peta. Meskipun sistem saat ini hanya mendukung perangkat mikro: bit, pembuatnya mengatakan bahwa dimungkinkan untuk menerapkannya pada perangkat Bluetooth Hemat Energi apa pun.

OpenHaystack bekerja dalam dua bagian: aplikasi macOS dan gambar firmware yang dapat di-flash ke perangkat Bluetooth agar dapat ditemukan oleh iPhone terdekat. App Mac memerlukan macOS Big Sur atau lebih baru.

Tim tersebut, termasuk peneliti keamanan Alexander Heinrich dan Milan Stute, mengembangkan kerangka kerja saat merekayasa balik protokol Find My bersumber tertutup dari sebagai bagian dari analisis privasi dan keamanan yang lebih luas. Seperti yang mereka catat, Applen telah merilis sebagian spesifikasi dari protokol Find My, tetapi tidak pernah merinci semua komponennya.

Sebagai bagian dari analisis itu, tim juga menemukan dua kerentanan dalam sistem Find My Apple yang bersumber banyak. Para peneliti menguraikan temuan privasi dan keamanan mereka dalam makalah penelitian.

"Meskipun kami menemukan bahwa desain [temuan offline] mencapai tujuan privasinya, kami menemukan dua kekurangan desain dan implementasi yang berbeda yang dapat menyebabkan serangan korelasi lokasi dan akses tidak sah ke riwayat lokasi selama tujuh hari terakhir, yang dapat membuat pengguna tidak dikenal. sebagian telah mengatasi masalah setelah pengungkapan yang bertanggung jawab kami. Akhirnya, kami membuat artefak penelitian kami tersedia untuk umum, "tulis para peneliti.

Salah satu kekurangan telah diperbaiki oleh , meskipun yang lain tetap menjadi masalah. Meskipun dikreditkan karena menemukannya, para peneliti mengatakan mereka tidak pernah menerima hadiah.

Kerangka kerja OpenHaystack, serta dokumentasi terkait dan informasi lainnya, tersedia di Github.

Bagaimana kalian mau mencobanya ? Mana tau bisa melacak device non kalian ? Karena device memiliki bluetooth non saat ini bisa dilacak oleh Find My lewat iPhone secara online, dan saya memiliki perangkat non dapat dilacak melalui bluetooth iPhone, untuk secara offline belum bisa, mungkin cara di atas bisa di coba.

by MatriX, iDevice Indonesia.